解决方案 > Realtek SoC安全性方案

背景

为何Realtek通讯IC必须全面强化资安防护

随着物联网(IoT)、智能家居与各类无线通信设备的普及,Realtek的通信IC广泛应用于各式终端设备,成为数据传输的重要枢纽。

这些设备一方面大量处理用户的敏感数据,另一方面也逐渐成为黑客攻击的首要目标。

新一代的安全威胁,包括:

- 恶意程序与恶意固件入侵

- 未经授权的远程访问与设备控制

- 大规模分布式拒绝服务攻击(DDoS)

- 通信协议与实现漏洞被滥用

这些趋势对通信IC提出了越来越高的安全要求。

因此,强化Realtek通信IC的安全机制具有以下多重必要性:

- 防范黑客入侵与数据泄露

通过加密、认证与访问控制等机制,确保数据在传输与存储过程中的机密性与完整性,防止敏感数据遭窃取或篡改。

- 阻挡未授权访问与恶意控制

避免设备被当作攻击跳板,或遭远程非法操控,确保终端设备及整体网络环境的安全。

- 强化市场竞争力与信赖度

提供高信息安全等级的通信解决方案,有助取得客户与合作伙伴信任,并满足各国信息安全法规与认证(如PSA、Matter安全要求)。

- 保障终端用户与整体生态系统

自IC层级建立安全防线,有效降低供应链与最终用户在整个产品生命周期中所面临的信息安全风险。

随着威胁持续演进,安全性设计已成为Realtek通信IC不可或缺的核心能力,也是产品长期竞争力与用户信息安全的基础。

攻击类型

以下为IoT/通信IC常见的攻击类型与风险:

- 恶意软件与固件植入攻击——恶意固件更新

- 利用更新机制植入恶意固件,夺取设备控制权或窃取数据。

- 恶意程序注入:利用软件漏洞注入恶意程序,使IC执行非预期行为。

- 未经授权访问——弱密码或默认密码

- 攻击者利用默认或弱密码登录设备,取得管理权限。

- 攻击认证流程:利用通信协议漏洞或实现缺陷,绕过登录/认证机制,直接访问敏感数据。

- 伪装与中间人攻击(MITM)

攻击者拦截并篡改设备间通信内容,窃取认证信息、密钥或下达伪造命令。

- 侧信道攻击(Side-Channel Attacks)

通过测量IC运算时的电源消耗、电磁波或时间差,推测加密密钥等敏感信息。

- DDoS与资源耗尽攻击

利用大量伪造数据包或连接请求,使设备CPU、内存或通信资源被耗尽,导致服务中断。

- 后门与硬件漏洞利用

利用预留或隐藏的软件后门、调试接口或硬件漏洞,悄悄控制或入侵设备。

- 通信协议漏洞攻击

利用协议设计不当(如加密不足、验证不完整)或实现缺陷,窃听、篡改或伪造数据流。

硬件保护技术

Advanced Encryption Standard(AES)

- 功能介绍

- 对称式分组加密算法

- AES为对称式加密算法,加解密均使用相同密钥,以128位(16Bytes)分组为单位进行运算。

- 多种密钥长度选择

- 支持128、192、256位密钥长度;密钥越长,安全性越高,但运算时间与资源消耗也相对增加。

- 多轮运算设计

- 通过多轮字节替换、行移位、列混淆与轮密钥加等运算,大幅提升对暴力破解与密码分析攻击的抵抗力。

- 使用场景

- 通信数据加密(例如蓝牙、Wi-Fi、以太网等协议中的数据保护)。

- 固件与存储数据加密(搭配Flash On-the-fly解密)。

- 与HASH、TRNG、公钥引擎搭配,用于安全启动、密钥保护与安全通信协议(如TLS、Matter等)。

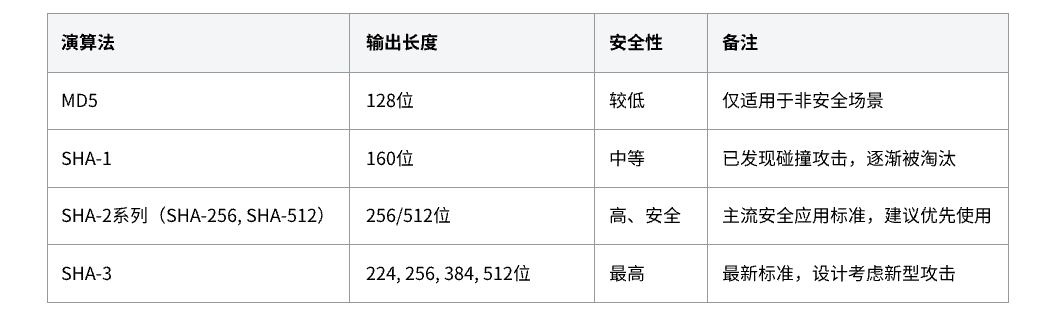

HASH/(MD5/SHA)

- 功能介绍

- 哈希函数(Hash Function)是一种算法,可将任意长度的输入数据转换成固定长度哈希值(Hash Value,又称消息摘要),常用于检查数据是否被篡改,主要特性包括:

- 不可逆性:无法由输出哈希值推回原始输入。

- 抗碰撞性:在合理计算资源下,不易找到两个不同输入产生相同输出。

- 固定长度:无论输入数据长度为何,输出长度皆为固定长度(例如SHA-256为256位)。

- MD5(Message-Digest Algorithm 5)

- 产生128位(16字节)的哈希值。

- 计算速度快,资源消耗低。

- 传统用于文件完整性验证、密码存储等。

- SHA(Secure Hash Algorithm)系列

- 常见版本有SHA-1、SHA-256、SHA-512等。

- SHA-1产生160位哈希值,SHA-256为256位、SHA-512为512位。

- 哈希函数(Hash Function)是一种算法,可将任意长度的输入数据转换成固定长度哈希值(Hash Value,又称消息摘要),常用于检查数据是否被篡改,主要特性包括:

- 使用场景

- 密码哈希与验证。

- 文件/固件完整性检查。

- 数字签名与消息认证码(MAC)等密码学协议中的基础运算。

- 搭配Secure Boot、Image Encryption验证镜像文件是否遭篡改。

真随机数生成器(TRNG, True Random Number Generator)

- 功能介绍

- 真随机数生成器(TRNG)利用物理现象(如热噪声、电路抖动等)产生数字随机数,这些物理来源本质上难以预测,因此可提供真正高质量的随机性。

- 与依赖算法的伪随机数生成器(PRNG)不同,TRNG特别适用于密码学密钥、一次性密码与安全通信协议等安全敏感场景。

- 使用场景

- 加密密钥生成(对称密钥与非对称密钥,如RSA/ECC)。

- 一次性密码(OTP)、随机初始化向量(IV)、随机挑战码生成。

- 通信安全协议中作为session key/nonce等随机值,防止被预测或重放攻击。

公钥引擎(Public Key Engine)

- 功能介绍

- 公钥引擎是用来加速非对称密码学算法(如RSA、ECC)运算的硬件模块,可大幅减轻MCU/SoC在签名与验证等操作上的负担。

- - 支持常见公钥算法(如RSA、ECC) 。

- - 提供密钥交换、数字签名与验证等所需运算加速 。

- - 搭配安全启动、Matter PKI、Arm PSA等安全架构使用。

- 使用场景

- 设备身份验证与密钥交换(例如TLS/Matter/自定义安全协议)。

- 固件签名验证(Secure Boot流程中验证签名)。

- 客户自建公钥基础设施(PKI)的整合。

Flash动态即时解密(Flash On-the-fly Decryption)

- 功能介绍

- Flash动态实时解密技术,让存储在外部或内部Flash的固件镜像以加密形式保存,在CPU取用时由硬件加解密引擎“边读边解密”,不需在SRAM中先存放大量解密后的代码。

- 主要功能

- 硬件级解密加速

- 解密引擎直接串接在Flash与处理器总线之间,不需改动既有软件流程。

- 提升安全性与便利性

- - 防止固件被未授权复制、逆向或篡改。

- - 保护算法、IP与敏感代码。

- - 结合Secure Boot(安全启动),若镜像遭篡改则无法正确解密与启动。

- 使用场景

- 嵌入式设备固件保护

- 智能家电、智能音箱、车载ECU、工控系统等。

- IP/算法保护

- 将关键算法与代码加密写入Flash,避免竞品拷贝分析。

- OTA(无线固件升级)安全

- 仅加密固件会被写入Flash,即使OTA过程被截获也无法解密。

- 搭配Secure Boot

- 确保每次开机都从完整、未遭篡改的加密镜像启动。

ARM TrustZone

- 功能介绍

- Arm TrustZone是Arm架构提供的硬件级安全隔离技术,通过将系统资源分为“可信区(Secure)”与“非可信区(Non-secure)”两个世界,协助系统设计者保护机密数据与关键资源。

- 主要功能

- 硬件资源隔离

- CPU、内存、外部设备等可按需求分成Secure及Non-secure domain,彼此受硬件隔离保护。

- 双世界并行执行

- 嵌入式系统可同时运行两组独立作业环境:

- - Secure World执行安全敏感作业(如密钥管理、加密算法)

- - Non-secure World执行一般应用程序

- 安全入口与转换

- 软件必须通过TrustZone控管的Secure Gate(安全入口点),才能存取或切换到Secure World。

- 增强防护与脆弱点隔离

- 即使非信任世界被攻击或遭恶意软件入侵,硬件隔离确保敏感功能及数据不会泄露。

- 软硬件安全框架支持

- TrustZone能配合TEE(Trusted Execution Environment)、Secure Boot、加密引擎等,形成更完整的安全体系。

- 使用场景

- 设备密钥、密码与凭证管理

- 将敏感凭证、安全密钥存于Secure World,仅由信任程序存取;阻止恶意软件、非授权程序窃取或复制。

- 安全OTA升级及固件验证

- 固件更新、映像验证流程交由Secure World操作,抵御OTA过程遭篡改或恶意注入。

- IoT设备端点资安强化

- 智能家电、工控、车载等终端,确保远程指令/设置/加密数据等都能在安全环境下处理。

安全机制

安全启动(Secure Boot)

- 功能介绍

- 安全启动机制在设备上电或重启时,对即将被执行的固件镜像进行完整性与真伪验证,确保只有经信任来源签名或核准的固件才能启动。

- 主要功能

- 防止恶意固件/软件执行。

- 确保启动流程始于信任根(Root of Trust)。

- 配合镜像加密与公钥引擎,建立完整信任链。

- 硬件级密钥保护:密钥可安全存储在eFuse、TPM、Secure Element等不可轻易读出的硬件安全区域,避免遭窃或篡改。

- 使用场景

- IoT终端设备

- 智能家居、安全防护、传感器、穿戴设备等。

- 智能家电与嵌入式产品

- 智能电视、智能音箱、机器人等。

- 远程 OTA 固件升级

- 升级后在启动阶段验证新固件的签名与完整性。

- 供应链安全

- 从制造、运输到安装,防止在任何一个环节被植入恶意固件。

映像档加密(Image Encryption)

- 功能介绍

- Image Encryption是针对固件映像(firmware/bootloader/application binaries)在存储与传输过程中进行加密处理的机制。

- 在设备烧录、OTA 升级或量产之前,固件镜像会使用对称(如 AES)或非对称算法进行加密。这些镜像以密文形式存储在闪存(Flash)中;若无相应的解密密钥,其内容将无法被解析或逆向分析。

- 主要功能

- 映像加密存储

- 将MCU/SoC固件等binary文件,在烧录/OTA/量产前进行对称(如 AES)或非对称加密, 确保整个映像在Flash、EEPROM、SD卡等存储时为密文, 无法被未授权人员复制或分析。

- 防止逆向与篡改

- 仅授权的系统(持有密钥)于开机时或加载时解密执行,有效防止竞争对手窃取算法、商业机密与敏感数据。

- 软硬件协同运作

- 通常结合硬件安全模块(如Flash On The Fly解密引擎、Secure Boot机制)、密钥保护设计及安全启动流程,整体提升固件执行的安全强度。

- 使用场景

- 主程序与模型保护

- 各类智能设备(家电、车载娱乐/导航、智能门锁、网络摄像机等)的主程序与模型保护。

- 产线烧录与量产安全

- 大量出货时将映像加密,仅在授权终端设备内部安全区解密。

- 安全OTA升级

- OTA升级包全程加密,即使传输或落地存储过程中被截获也无法合理还原。

- IP版权与技术保护

- 防止固件或软件包被反编译或非法转售。

- 搭配Secure Boot

- 若映像被未授权修改,将无法通过验证与解密,实现主动防护。

安全调试(Secure Debug)

- 功能介绍

- 传统设计中,调试接口(如 JTAG/SWD)通常在

- - 开发阶段(Development):调试接口开启,方便烧录与调试。

- - 量产阶段(MP, Mass Production):完全关闭调试接口,提升安全性,但不利于后续维修与问题分析。

- 瑞昱安全调试管理方法

- 独特优势:即使在量产之后,安全调试机制(Secure Debug)也能安全地授权并开启调试接口,以便进行系统维护与售后调试,同时有效防止未经授权的访问。

- 主要设计重点

- 密码式授权

- 调试接口需通过密码/授权码等机制验证才能开启,避免未授权人员直接操作设备。

- 暴力破解防护

- 设定「最多尝试次数(Try counter)」限制,连续输入错误密码达上限即锁死并复位设备,防御暴力破解。

- 使用场景

- 密码输入

- 工具(MP Tool)通过UART输入密码到系统的 (Always ON Register, AON Register)。

- 启动流程(Secure Boot)

- 设备开机时,进入Secure Boot流程以验证调试授权。

- 读取Try Counter

- 从OTP读出可尝试次数(Try counter),若已归零,则直接重设系统,完全无法再尝试。

ARM Platform Security Architecture(ARM PSA)

- 功能介绍

- PSA(Platform Security Architecture)是ARM为提升物联网(IoT)、嵌入式终端设备安全性而提出的综合性安全设计标准与架构。PSA提供由设计指导、API规范、认证流程等组成的端到端安全解决方案,涵盖从硬件、软件到系统整合的安全需求。

- 主要功能

- 安全设计流程与架构建议

- - 提供Threat Model(威胁分析)

- - 攻击面最小化设计原则

- - 安全设计Best Practice指南

- 标准化API资安服务

- - 硬件信任根(Root of Trust)

- - 安全存储、加密、密钥管理

- - 设备认证等API规范(如 PSA Crypt API)

- - 有助于软件移植与互通性

- 分层安全模型,明确划分

- Root of Trust(RoT)、Security Services(安全服务)、Application(应用层),协助开发安全组件与App分层防护。

- 安全认证机制

- 结合 PSA Certified 认证流程,第三方可据此评估 SoC、固件与平台是否满足安全要求,方便生态系统选用。

- 使用场景

- 物联网端点安全设计

- 能够在智能家居和工业传感器设备中,快速引入PSA安全解决方案,以实现端点加密与用户身份/固件认证(UIFA)。

- 设备认证与信任根管理

- 通过PSA-RoT(平台信任根)有效管理设备身份,提升供应链的信任度与防伪能力。

- 安全的OTA固件升级

- 利用PSA提供的认证与密码学API,确保固件升级过程免受伪造或恶意篡改。

- 符合合规性的设备开发

- 以PSA认证(PSA Certified)作为受高度监管行业(金融、汽车、医疗)的实现基础,助力加速通过行业安全认证。

Matter Public Key Infrastructure(PKI)

- 功能介绍

- Matter PKI是由CSA发起的智慧家庭标准Matter中,用于管理设备身份、加密通讯与设备认证的公开密钥基础架构(PKI)。通过X.509证书、公钥/私钥等技术,确保所有Matter设备之间的通讯具备身份验证、数据完整性与机密性。

- 主要功能

- 设备身份管理

- 为每个Matter设备分配唯一的设备证书,用于设备认证与信任链管理。

- 安全通讯建立

- 设备之间通过证书与公钥进行相互验证,建立加密通道,防止第三方窃听或中间人攻击。

- 设备认证与授权

- Matter核心流程(如设备配对、加入网络)均依赖PKI机制进行身份核查,只允许授权设备参与控制与互通。

- 供应链安全

- 在生产阶段通过PKI将证书烧录到设备中,确保设备出厂即具备可验证身份,有效防止假冒设备流入市场。

- 信任链层级管理

- 支持品牌根CA、中级CA、第三方(如CSA指定机构)管理,便于大规模设备部署与权限控管。

- 使用场景

- 智慧家庭设备配对与网络构建

- 当用户将新灯泡、插座等设备新增到Matter网络时, 通过PKI验证设备身份,杜绝假冒或未授权设备。

- 跨品牌智慧设备互操作

- 不同厂商、不同类型的设备(如Apple HomePod、Amazon Echo、Samsung智慧灯),能够在同一Matter网络下顺利建立安全连接,依靠PKI互信。

- 固件升级安全防护

- 设备收OTA固件升级文件前,先验证升级文件是否由信任的厂商签发,避免恶意程序入侵。

- 防止供应链及仓储冒用

- 从生产、物流到消费端,每一台设备都可被PKI验证其合法身份,提升整体设备安全信任度。

- 保障远程控制与访问安全

- 用户通过手机或语音助理远程操作居家Matter设备时,PKI确保每个命令都来自合法、授权控制端。

基于证书的验证与配对(Certificate-based Authentication and Pairing)

- 功能介绍

- 蓝牙证书式验证配对是针对蓝牙设备提升资安、互信与使用体验而设计的安全机制。 此机制和传统的PIN/SMP(Simple Pairing)不同,采用公开密钥基础架构(PKI),让设备间能通过数字证书进行身份验证并建立加密连接。

- 主要功能

- 设备身份认证

- 利用数字证书(如X.509)来验证蓝牙设备是否为合法授权来源,防止伪造设备的冒用。

- 资安配对流程

- 配对过程不仅比对证书,还可运用密钥交换(如ECDH)产生Session Key, 以确保沟通内容机密与防篡改。

- 动态信任管理

- 蓝牙配对证书可由品牌根CA、Intermediate CA或第三方认证管理(如Bluetooth SIG),方便企业或大量设备动态控管。

- 支持高阶资安标准

- 除标准配对外,支持LE Secure Connections、Just Works或Passkey Entry进阶模式,高度符合IoT、车载、穿戴设备对安全性要求。

- 使用场景

- 企业/医疗设备安全配对

- 例如医院蓝牙传感器、听诊器等,进行安全配对时,需确保只限合法仪器进入网络,避免未授权设备窃听或干扰。

- 车载蓝牙连接

- 汽车蓝牙通信模块(如无线钥匙、车载主机)通过证书互认,防止冒用或伪造设备进行非法开启、操作。

- 智慧家庭/门禁系统

- 家用蓝牙门锁、门禁系统,利用证书分级(管理员/一般用户),确保只有合法手机或卡片能开锁。

- 高阶IoT设备互操作

- 在多品牌、多厂商的蓝牙网络中,设备可先通过证书交换验证身份,有效降低假冒/攻击风险,提升互通可靠性。

- 量产设备供应链管理

- 量产阶段即可烧录设备证书,出厂后能快速被终端验证,不必依赖现场手动输入PIN或密码。

料号对比表

| 功能/料号 | BLESoC | BTSoC | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| RTL87x2C | RTL87x2D | RTL87x2E | RTL87x2H | RTL87x2G | RTL8763E | RTL8773C | RTL87x3D | RTL8773E | RTL87x3G | |||

| 硬件安全IP | AES | 128bits | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| 256bits | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✗ | ✗ | ✓ | ✓ | ||

| SHA | SHA256 | ✗ | ✗ | ✗ | ✓ | ✓ | ✗ | ✓ | ✓ | ✓ | ✓ | |

| TRNG | ✗ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ||

| PKE | ECC | ✗ | ✗ | ✗ | ✗ | ✓ | ✗ | ✗ | ✓ | ✓ | ✓ | |

| RSA | ✗ | ✗ | ✗ | ✗ | ✓ | ✗ | ✗ | ✓ | ✓ | ✓ | ||

| Trustzone | ✗ | ✗ | ✗ | ✗ | ✓ | ✗ | ✗ | ✗ | ✗ | ✗ | ||

| Flash On-The-Fly Decryption | ✗ | ✗ | ✗ | ✓ | ✓ | ✗ | ✗ | ✗ | ✗ | ✓ | ||

| OTP Size (Bits) | 4096 | 4096 | 512 | 5120 | 8192 | 4096 | 8192 | 65536 | 4096 | 4096 | ||

| 安全架构 | Secure Boot | ✓ | ✓ | ✗ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

| Image Encryption | ✓ ¹ | ✓ ¹ | ✓ ¹ | ✓ ² | ✓ ² | ✓ ¹ | ✓ | ✓ ¹ | ✓ ¹ | ✓ | ||

| Secure Debug | ✓ | ✓ | ✗ | ✓ | ✓ | ✗ | ✓ | ✓ | ✗ | ✓ | ||

| ARM PSA (Platform Security Architecture) Certified | (PSA Level 1) ³ | PSA Level 1 | N | (PSA Level 1) ³ | PSA Level 2 | PSA Level 1 | (PSA Level 1) ³ | (PSA Level 1) ³ | (PSA Level 1) ³ | (PSA Level 1) ³ | ||

- 备注1:通过复制到内存方式进行图像解密,这种方式会在将加密图像解密的同时,将其复制到SRAM,因此会额外占用SRAM容量来存储解密后的图像。

- 备注2:采用Flash on the Fly(即时解密)方式,以“Flash on the Fly”方式实现图像解密,数据在从闪存读取时可即时解密。

- 备注3:平台已具备PSA Level 1准备,此平台已做好取得PSA Level 1(安全架构标准流程第一级)认证的准备。

苏公网安备32059002006558号

苏公网安备32059002006558号